最近、楽天やAmazonを名乗る怪しいメールが多いですよね。

慣れてくればある程度見分けられますが、初めて届いた時は慌ててしまい気づかずに引っかかってしまうかもしれません。

ちなみに、「フィッシング詐欺」のフィッシングは「釣り」を指します。詐欺師が疑似餌メールでネット弱者をルアーフィッシングしている、ってことです。

詐欺師に釣られないための一つの方法として、whois を使った見分け方を紹介します。

怪しいメールが届いたらまず何を確認?

文面をよく読むと日本語が怪しい

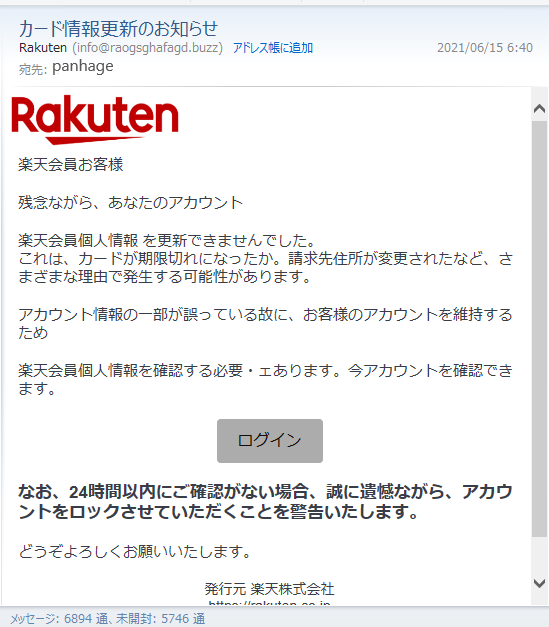

送信元が楽天らしきメールが届きました。「残念なお知らせ」だそうです。

楽天会員個人情報を更新できなかったとのこと。

冷静に文面を読めば「残念ながら、あなたのアカウント」で不自然に文章が止まっています。

「アカウント情報の一部が誤っている故に、お客様のアカウントを維持するため」という文章も不自然な日本語ですし、「楽天会員個人情報を確認する必要・ェあります。」といった文字化けも不自然ですね。

いかにも、日本語に慣れない外国人が訳した感がアリアリです。

大企業の楽天がこんな怪しい日本語のメールを送ってくるはずがないので、注意深く文章を読めば詐欺メールだと分かりますよね。

でも、目立つように太文字で「24時間以内にご確認がない場合、誠に遺憾ながら、アカウントをロックさせていただくことを警告いたします」と書かれているので、真っ先にこれが目に留まった人は慌ててログインしてしまうかもしれません。

メールアドレスのドメイン名が怪しい

ドメイン名はインターネット上の「店名」や「会社名」、「屋号」といったところですね。

メール送信元のアドレスは”info@raogsghafagd.buzz”となっており、”raogsghafagd.buzz”がドメイン名です。

楽天なのに”raogsghafagd.buzz”とはいかに?楽天とは何の関連も無い文字列です。

楽天から送られてくるメールとは思えません。

リンク先のドメイン名が怪しい

フィッシング詐欺の手口は、本物そっくりの偽サイトにおびき寄せ、IDやパスワードを入力させ、盗み取ります。

そのため、必ず偽サイトにおびき寄せるためのリンクが貼ってあります。

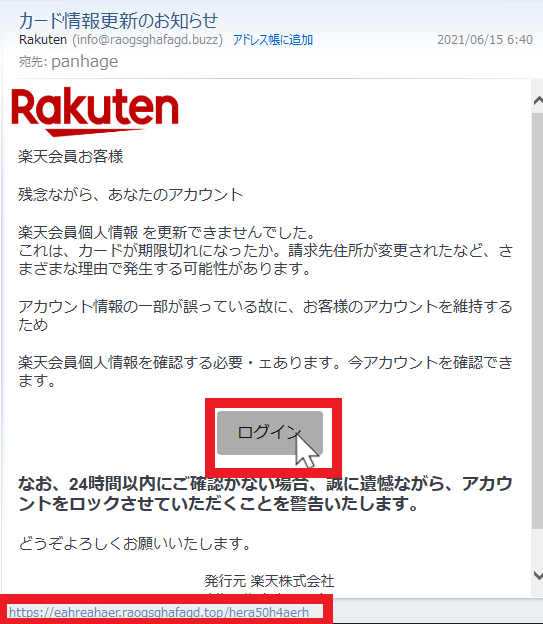

このメールのリンクは「ログイン」ボタンに貼ってあるので、マウスカーソルを当てるとステータスバー等にリンク先のURLが表示されます。マウスを当てるだけで、クリックする必要はありません。

仮にこの「ログイン」ボタンを押した場合、”https://eahreahaer.raogsghafagd.~(略)”というリンク先に遷移します。

“raogsghafagd.top” という部分がドメイン名です。

こちらも”楽天”という企業名を全く連想させないドメイン名です。クリックしてはいけません。

whois サイトで怪しいドメイン名をチェックする

whois サイトでは、ドメイン名を登録した人(企業)に関する情報を誰もが参照できます。”whois”でWeb検索するといくつかのサイトがヒットしてきます。

whois で公開されている情報は正確であることが前提ですが、個人情報にあたる部分は公開されていなかったり、悪意のあるサイトでは虚偽の内容を登録している可能性があります。

しかし、信用第一の優良企業が whois 情報を隠したり虚偽の登録を行うはずがないので、whois情報を参照すれば名乗っている企業のドメインなのか、かそうでない(個人等のドメイン)かは判断できます。

前述のメールはwhois情報を見るまでもなく詐欺メールですが、念のため参照してみましょう。

whois サイトは管轄している地域以外の情報は検索できないサイトもあります。以下のwhoisサイトで検索してみます。

怪しいメールアドレス、フィッシングサイトのドメイン情報を検索

まず、偽楽天から送られてきたメールのドメイン”raogsghafagd.buzz”を検索してみます。

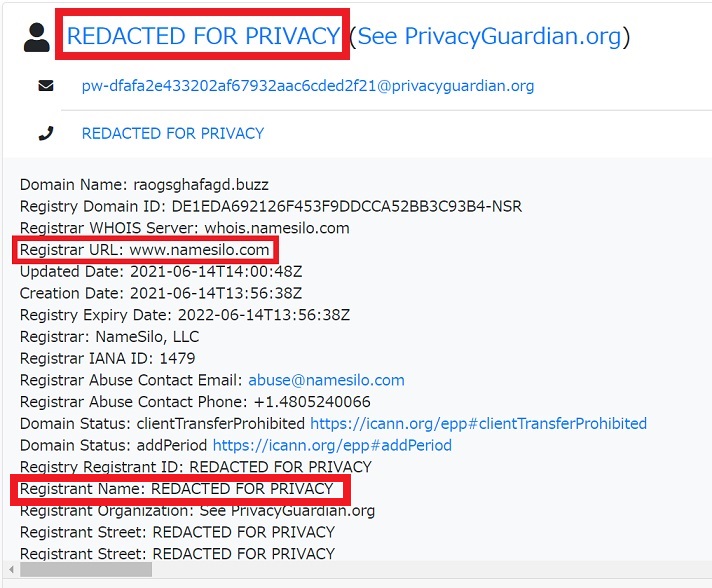

しばらくすると以下の検索結果が表示されました。

いきなり”REDACTED FOR PRIVACY”とあり、「プライバシーのため編集済」とのことです。企業のドメインではありませんね。

レジストラ:Registrar(ドメインを登録した事業者)

“Registrar URL: www.namesilo.com” は「登録事業者は www.namesilo.com ですよ 」ってことです。Registrant Country: USとなっていたので、所在地はアメリカです。

www.namesilo.com が、”raogsghafagd.buzz”というドメインを登録者に依頼されて登記した(払いだした)ってことですね。

“www.namesilo.com” は日本でいうところの”お名前.com”や”さくらのドメイン”と同じように、ドメイン名を登録して払い出してくれる会社です。

日本の企業がわざわざ海外の登録事業者を利用し、ドメインを登録するとは考えにくいので、登録事業者の所在地(国)を見れば、日本企業のドメインなのかを見極めることができます。

誤解が無いように念のため断っておきますが、登録事業者は依頼されたドメイン名を登録し払い出しているだけで、詐欺とは何ら関係ありません。

レジストラント:Registrant(ドメインを登録した者)

ドメインを登録した者の情報です。登録を代行した企業だったりするため、必ずしもドメイン名を申請し使用している本人(個人)の情報が参照できるわけではありません。

でも、企業は正しい企業(登録者)情報を登録して公開しているため、登録者を確認すれば該当の企業のドメインかそうでないかの判断はできます。

検索したサイトは”Registrant Name: REDACTED FOR PRIVACY” 「登録者(”raogsghafagd.buzz”ドメインを取得した人)はプライバシーのため編集済」となっており、公開されていません。

よって、企業(楽天)のドメインではありません。

ちなみに、「ログイン」ボタンのリンク先に指定されていたサイトの”raogsghafagd.top”というドメインも、同じwww.namesilo.comで取得したドメインで、登録者は公開されていませんでした。

楽天からのメールでは無いことは明らかですね。

本物の楽天(カード)のドメイン情報は?

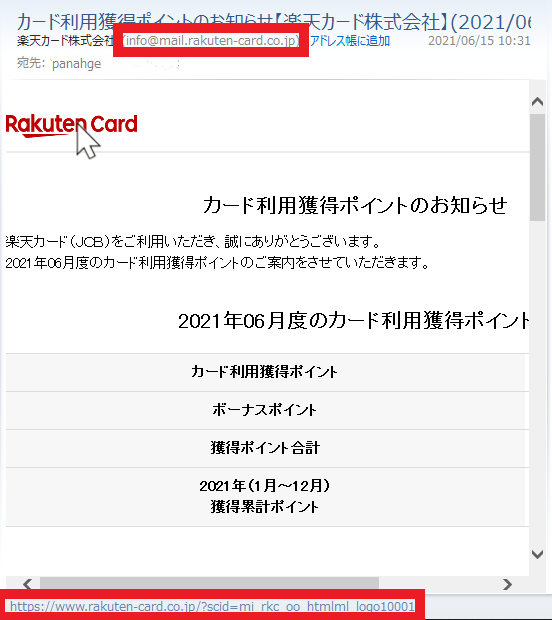

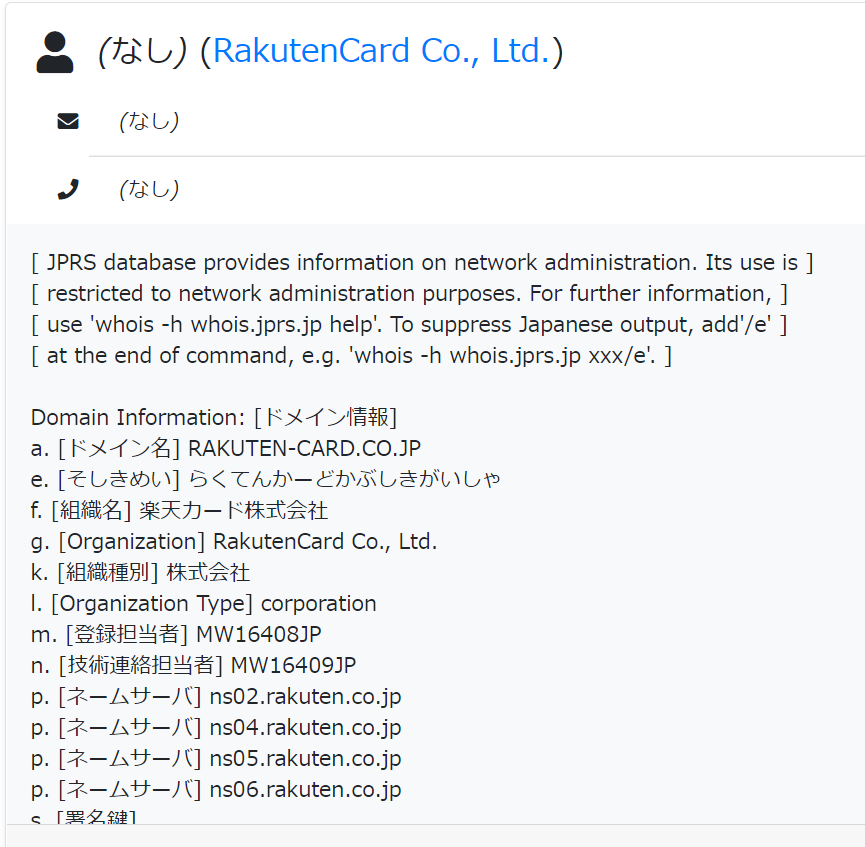

では、比較のため本物の企業である楽天カードから送られてきたメールのドメイン名もwhois で検索してみます。

ドメイン名を確認してみると、メールアドレスも、「Rakuten card」ロゴのリンク先も”rakuten-card.co.jp”で統一されています。

では、”rakuten-card.co.jp”をwhois 検索してみます。

日本の企業ですね!何も隠されていません。しかも日本語です。信用できますね。

応用問題:怪しいサイトを見分けられますか?

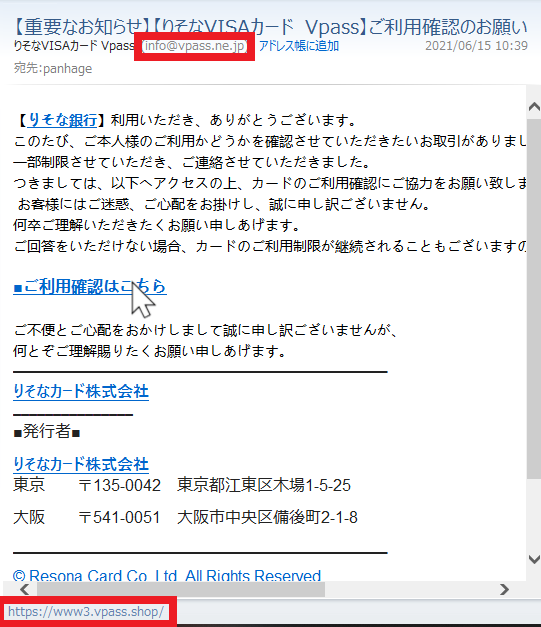

りそなVISAカード Vpass を名乗るメール

前述のメールは日本語も不自然ですし、ドメイン名もいかにも怪しいためwhois 検索するまでもなくフィッシング詐欺メールと分かりました。

では、次のメールはどうでしょう?

メールアドレスもリンク先のURLもそれほど怪しさは感じません。文章にもおかしな表現はありません。

メールのドメインは”vpass.ne.jp”、「ご利用確認はこちら」のリンク先サイトのドメインは”vpass.shop”です。

見た目だけでは判断しにくいので、whois 検索してみます。

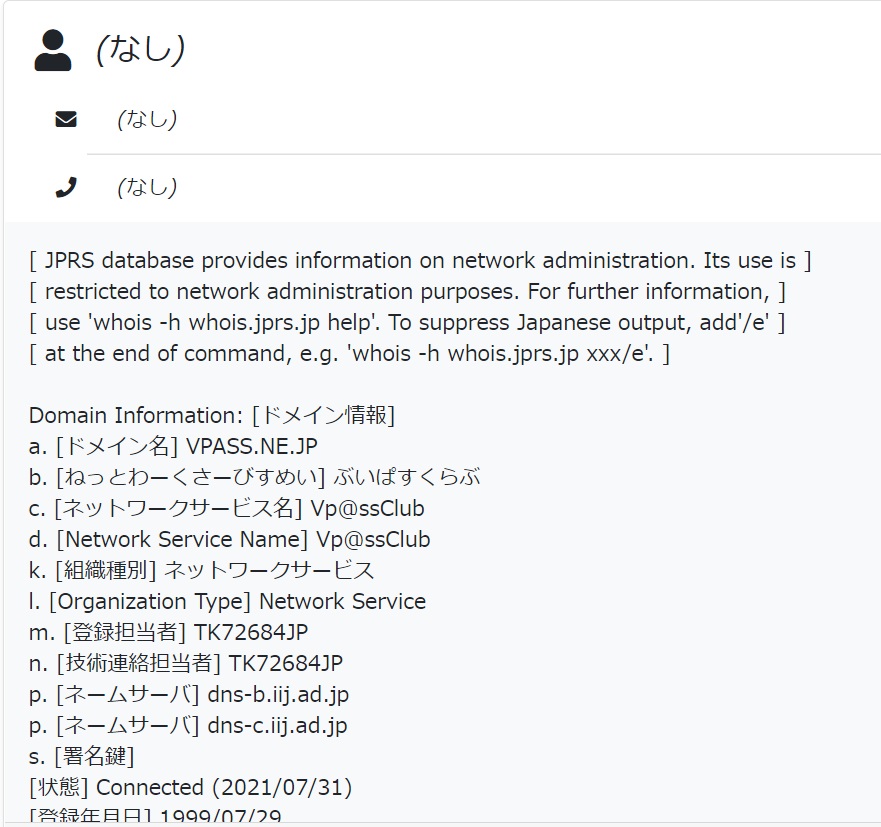

以下はメールアドレスのドメイン情報です。

ne.jpのドメインなので、日本語ですね。企業のドメインなのかは分かりませんが、ドメイン情報はしっかり登録されており、本物のようです。

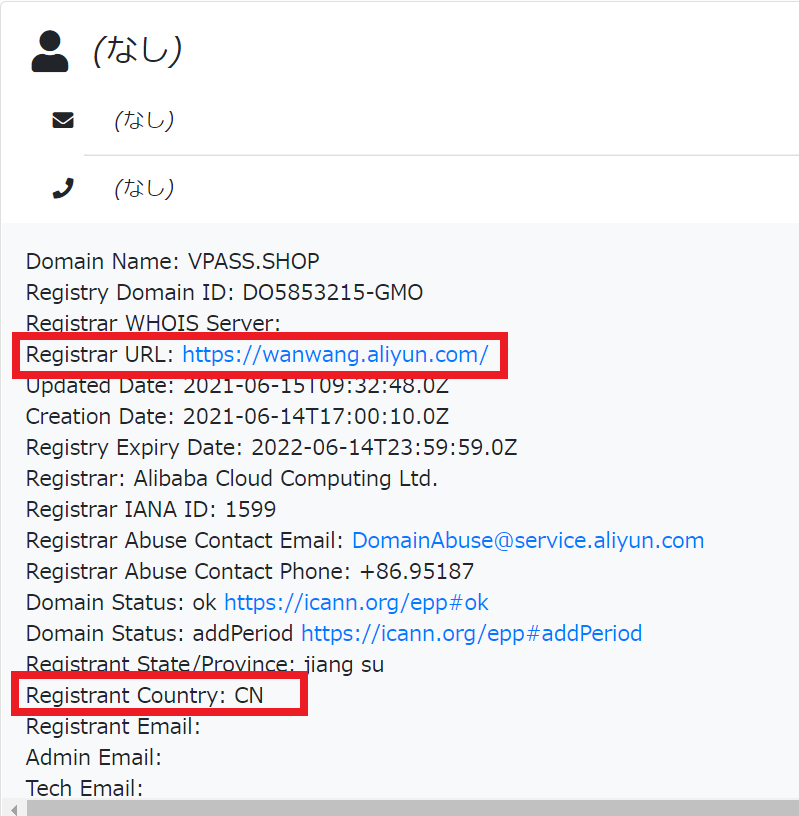

では、次に「ご利用確認はこちら」のリンク先サイトのドメイン”vpass.shop”をwhois検索してみます。

wanwang.aliyun.com という登録事業者で登録されたドメイン名です。

登録者の国はCNなので中国ですね。

りそなカードの企業ドメイン名を中国で登録するとは考えにくいので、詐欺サイトと判断できます。クリックするのはやめましょう。

ちなみに、wanwang.aliyun.com は中国の登録事業者、というだけで、詐欺とは何ら関係ありません。また、VPASS.SHOP の 登録者(registrant)が詐欺を行っている人、というわけでもありません。あくまでも、VPASS.SHOP というドメインがりそなカードのドメインでは無い、という判断材料です。

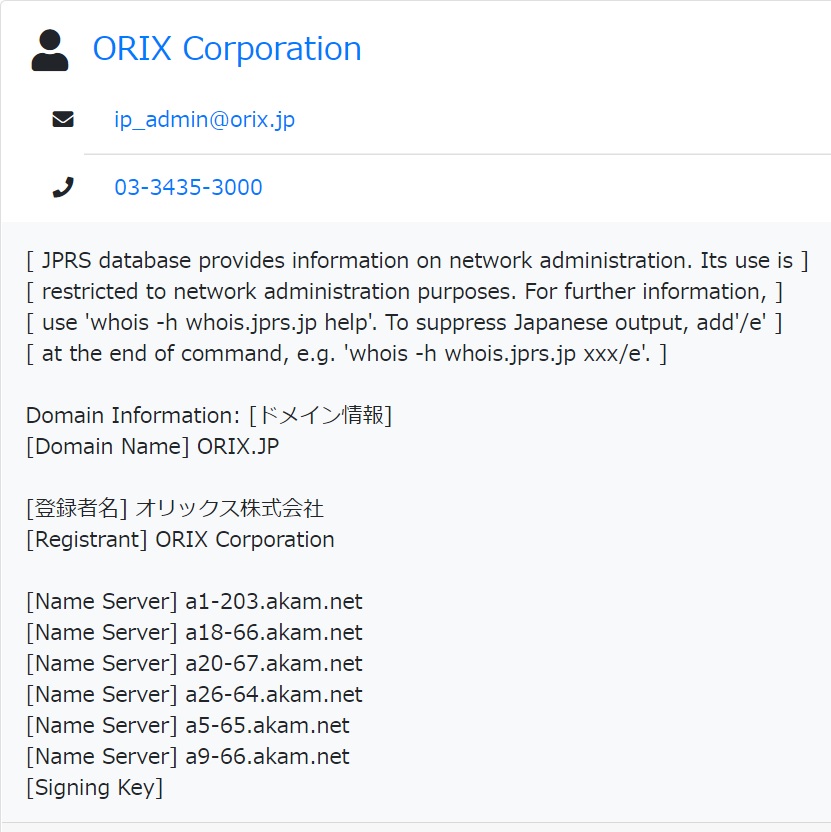

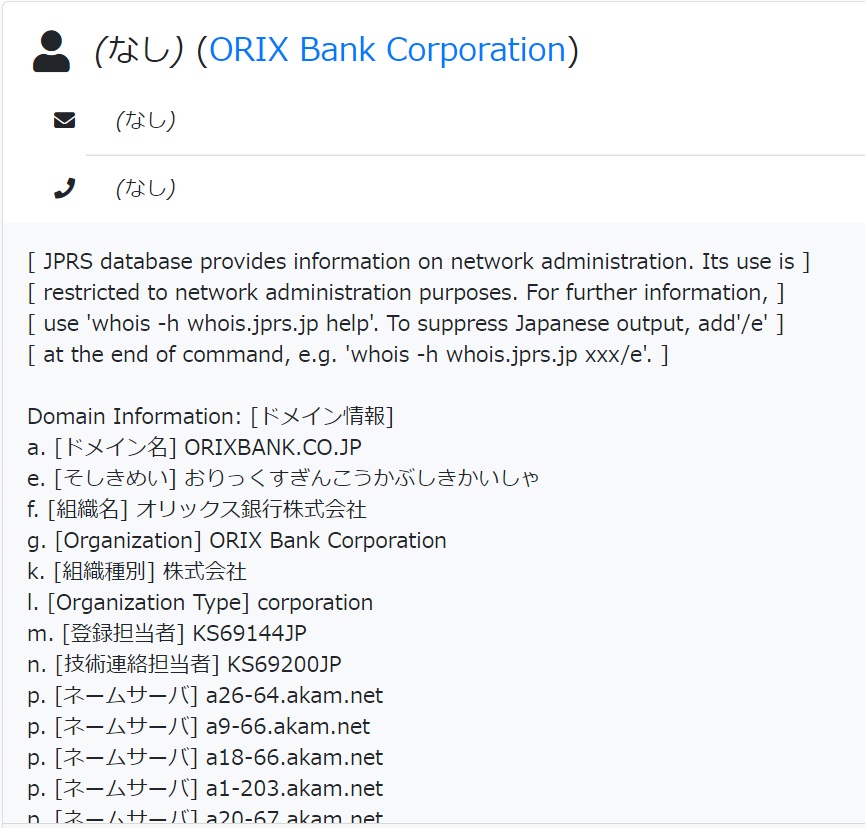

オリックス銀行を名乗るメール

では、次はどうでしょうか?

「デジタル署名済み確認済み」となっていて大丈夫そうに見えますね。でも手の込んだ詐欺メールかもしれません。疑心暗鬼になってしまいますね…。

送信元のメールアドレスのドメインは”orix.jp”、リンク先のドメインは”orixbank.co.jp”でした。

whois 検索してみます。

どちらもしっかりドメイン情報が登録され公開されています。本物ですね。

フィッシングメールの例

以下はいずれもフィッシングサイトから送られてきたメールです。

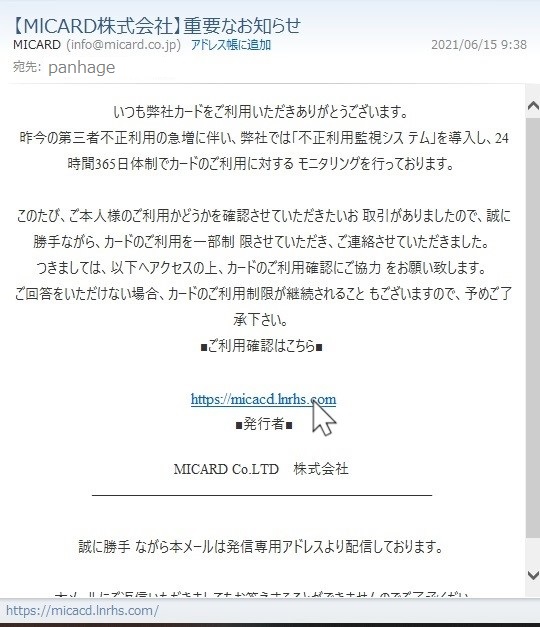

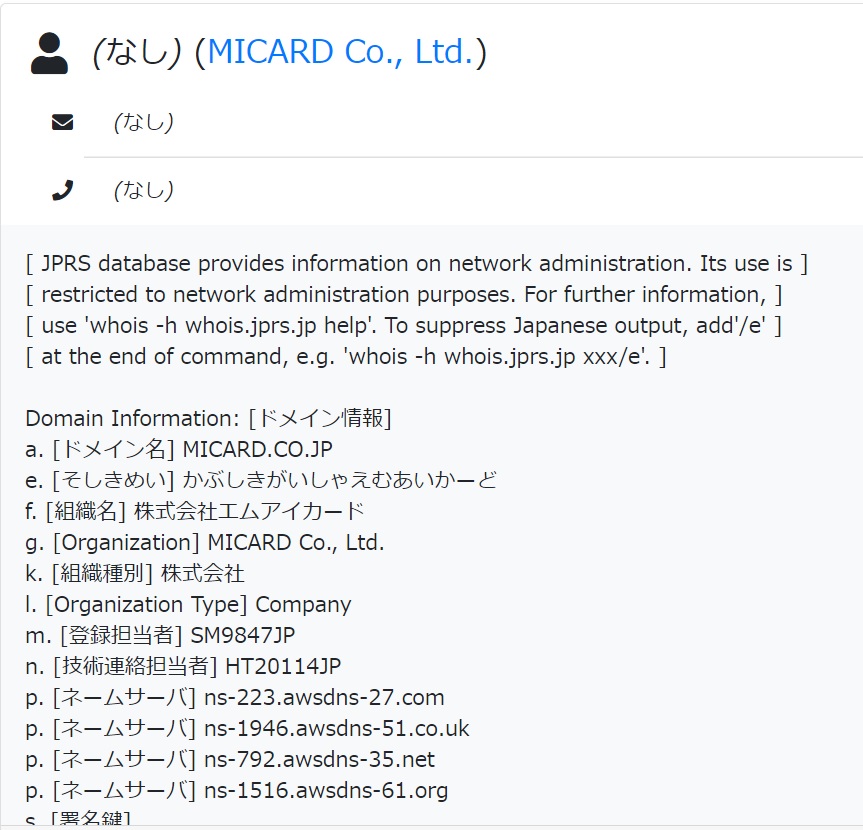

MICARDを名乗るフィッシングメール

メールのドメインは”micard.co.jp”、リンク先サイトのURLは”micacd.lnrhs.com”となっており、ぱっと見 MICARD関連のドメインっぽく見えますが、ドメイン名は”lnrhs.com”になります。

whois 検索すると中国のアリババで登録されたドメインでした。何度も言いますが、アリババはドメインを払い出しているだけであり、アリババが悪いわけではありません。

ちなみに送信元メール”micard.co.jp”をwhois検索してみました。

あら、本物ですね。まさか本物の会社のメールで詐欺サイトへ誘導?

メールのプロパティでメールヘッダの情報を調べてみましたが、偽装しているのかは分かりませんでした。

今更ですが、メール送信元の表示は偽装できるらしいので、メールのドメインをwhois 検索する意味はあまりありませんね。リンク先URLのドメインが目的の企業ドメインなのかを確認しておけば大丈夫です。

三井住友カードを名乗るフィッシングメール

リンク先のサイトは”snbc-card.uhmkuy.com”です。ドメインは”uhmkuy.com”です。

中国で登録されたドメインでした。登録者は公開されていませんでした。

Amazonを名乗るフィッシングメール

リンク先サイトのURLは”amozon.co.jp.shofuquqoi.cc”です。ドメインは”shofuquqoi.cc”です。

アメリカ namesilo.com で取得されたドメインでした。登録者情報は公開されていませんでした。

本物のアマゾンのドメインはamazon.com、amazon.co.jpですね。興味があればwhois情報を検索してみてください。

まとめ

見慣れてくると、リンク先サイトのURLのドメインを見るだけで該当企業のサイトかどうかは判断できますよね。

中にはドメイン名だけでは判断しにくい場合もあるかもしれません。そんな時はwhois 情報を検索してみると良いでしょう。

企業のドメイン情報は正しく登録され、公開されています。

登録者の情報が隠されていたり、海外で登録されている場合は少なくとも日本企業のドメインではないと判断できます。

他人からのメールには慎重なんですが、友人からのFacebookのフィッシングスパムメッセージにはあっさり引っかかってしまいました。

コメント